Antywirus – skuteczna ochrona czy już przeżytek?

Zacznijmy sobie od zdefiniowania czym w ogóle jest antywirus. Jest to program, który instalujemy na komputerze lub urządzeniu mobilnym w celu zabezpieczenia go przed infekcją złośliwym oprogramowaniem. Jednak czy tradycyjne oprogramowanie tego typu wystarczy aby ustrzec się przed atakami w sieci? Dzisiejsi hakerzy dokładnie wiedzą, gdzie znaleźć luki i słabości w zabezpieczeniach sieci korporacyjnych i penetrują je w sposób, który z łatwością omija tradycyjne oprogramowanie antywirusowe. Wykorzystują w tym celu zaawansowane narzędzia do wykrywania luk w zabezpieczeniach:

- ataki oparte na pamięci,

- ataki oparte na skryptach PowerShell,

- zdalne logowanie,

- ataki oparte na makrach.

Tradycyjne antywirusy koncentrują się wyłącznie na zagrożeniach opartych na plikach sygnatur lub definicjach dlatego też nie mogą wykryć tych ataków ani tym samym zabezpieczyć naszej infrastruktury przed współczesnymi zagrożeniami. Idealnym rozwiązaniem, na te problemy jest implementacja antywirusa nowej generacji (Next Generation Antivirus – NGAV). To zaawansowane, rozbudowane oprogramowanie antywirusowe, które skutecznie potrafi zabezpieczyć urządzenia końcowe. Wykracza poza znane sygnatury złośliwego oprogramowania opartego na plikach i heurystykę. Jest to podejście skoncentrowane na systemie i oparte na chmurze. Wykorzystuje analitykę predykcyjną opartą na uczeniu maszynowym i sztucznej inteligencji oraz łączy się z analizą zagrożeń w celu:

- wykrywania złośliwego oprogramowania i ataków typu non-malware oraz zapobieganiu im,

- identyfikacji złośliwych zachowań i TTP z nieznanych źródeł,

- zbierania i analizy danych dotyczących podatności urządzeń końcowych,

- reagowania na nowe zagrożenia, które wcześniej nie zostały wykryte.

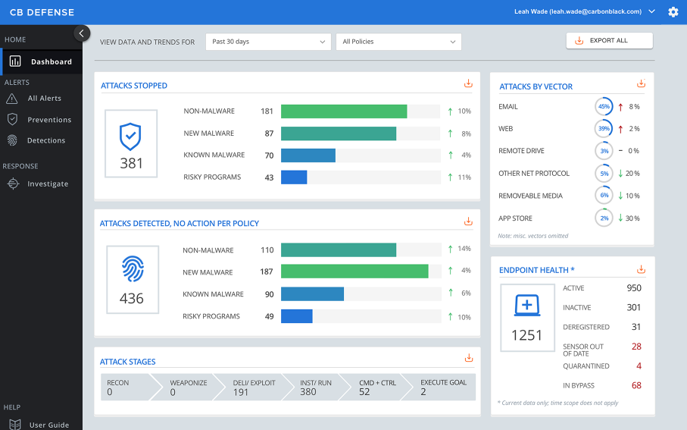

VMware Carbon Black Cloud

Platforma, która umożliwia skutecznie zabezpieczyć nasze urządzenia końcowe. Oparta na chmurze (EPP). Obecnie jedno z najlepszych rozwiązań na rynku. Przy pomocy lekkiego, inteligentnego agenta opartego na sztucznej inteligencji zapewnia kompleksową ochronę przed różnymi zagrożeniami, zanim dotrą one do kluczowych systemów. Zapewnia nam aktywny wgląd w zagrożenia w czasie rzeczywistym. Alarmuje nas o wykrytych zagrożeniach, których nie zidentyfikowały tradycyjne antywirusy i nadaje im priorytety. Jest ro rozwiązanie które można wykorzystywać jako usługę w chmurze, jak i on-premise.

VMware Carbon Black Cloud

Platforma, która umożliwia skutecznie zabezpieczyć nasze urządzenia końcowe. Oparta na chmurze (EPP). Obecnie jedno z najlepszych rozwiązań na rynku. Przy pomocy lekkiego, inteligentnego agenta opartego na sztucznej inteligencji zapewnia kompleksową ochronę przed różnymi zagrożeniami, zanim dotrą one do kluczowych systemów. Zapewnia nam aktywny wgląd w zagrożenia w czasie rzeczywistym. Alarmuje nas o wykrytych zagrożeniach, których nie zidentyfikowały tradycyjne antywirusy i nadaje im priorytety. Jest ro rozwiązanie które można wykorzystywać jako usługę w chmurze, jak i on-premise.

Kluczowe moduły jakie posiada Carbon Black to między innymi:

Endpoint Standard

Rrejestruje i przechowuje aktywność punktów końcowych, zapewniając pełny wgląd w każdą podejrzaną aktywność i możliwość reagowania w czasie rzeczywistym, dzięki czemu można szybko zrozumieć wpływ ataków i podjąć natychmiastowe działania.

Managed Detection

Specjalistyczna weryfikacja zagrożeń. Analizuje, weryfikuje i określa priorytety alertów, aby pomóc w podejmowaniu właściwych działań. System wczesnego ostrzegania.

Audit and Remediation

Łatwy dostęp do wszystkich urządzeń i usług na żądanie, umożliwiający szybkie i pewne decyzje, które poprawiają stan bezpieczeństwa.

Enterprise EDR

Gromadzi i wizualizuje kompleksowe informacje o zdarzeniach na punktach końcowych.

Sprawdzone na rynku rozwiązanie dla przedsiębiorstw

Carbon Black jest sklasyfikowany przez Forrestera na pierwszym miejscu pod względem ochrony punktów końcowych. Ponad 2200 organizacji, w tym 30 z listy Fortune 100, polega na Carbon Black. Z ponad 7 milionami sprzedanych licencji i ponad 75 dedykowanymi dostawcami usług MSSP wykorzystującymi Carbon Black jako część swoich usług bezpieczeństwa, wiodące na rynku rozwiązanie Carbon Black jest najlepszym wyborem, aby wyeliminować ryzyko, zmaksymalizować czas sprawności oraz spełnić wymogi regulacyjne.

F-Secure

System, który zapewnia szybie rozpoznanie i akcje związane z zagrożeniami wykrytymi na urządzeniach końcowych. F-Secure dzięki analizie behawioralnej i uczeniu maszynowemu wykrywa wszystkie znane i nieznane zagrożenia. Procesy automatyzacji jakie posiada F-Secure pozwalają na szybkie powstrzymanie zagrożenia w przypadku jego wykrycia na punktach końcowych. Platforma pozwala również na wizualizację ataków na podatne, narażone urządzenia końcowe i radzi jak wyizolować i reagować na to zagrożenie.

Jak działa rozwiązanie F-Secure:

- Działania użytkowników są monitorowane w czasie rzeczywistym i wszelkie zdarzenia są przesyłane do chmury F-Secure,

- Analiza zachowań kontrolowana przez funkcję Broad Context Detection pozwalania na wykrywanie i identyfikację zagrożeń.

- Szczegółowe informacje i raporty ułatwiają potwierdzenie incydentu, którym następnie może się zająć zespół IT, a trudne przypadki można również przekazać do zespołu wsparcia F-Secure,

- Po weryfikacji detekcji otrzymujemy porady, instrukcje, które pozwolą na wyeliminowanie niepożądanego zagrożenia.

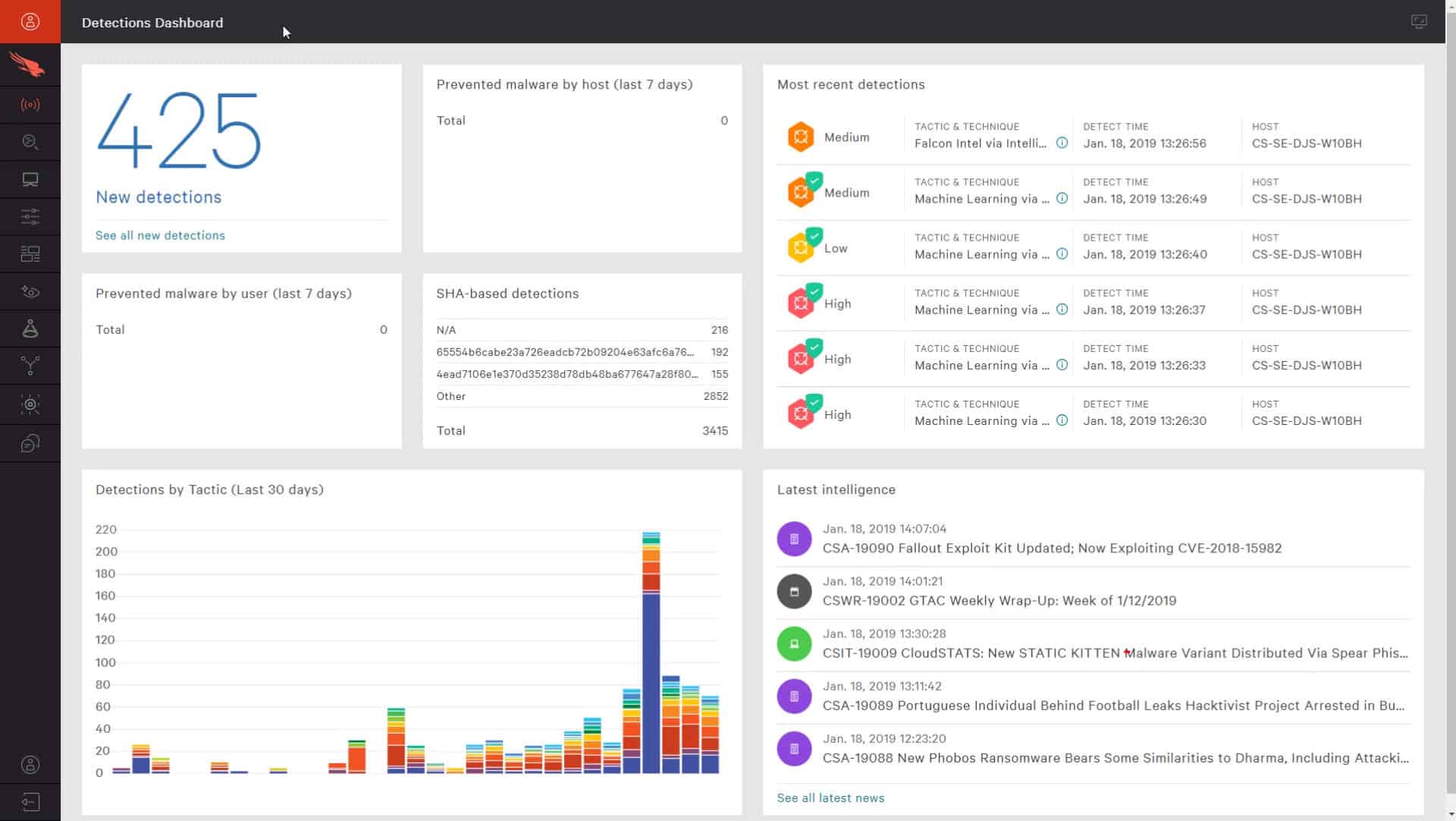

CrowdStrike

Kolejnym rozwiązaniem na które warto zwrócić uwagę jest CrowdStrike. Program antywirusowy, który wykorzystuje technikę nauczania maszynowego do wykrywania zagrożeń na urządzeniach końcowych. Oparty jest na czujnikach, które są instalowane na systemach operacyjnych Windows, Mac, Linux na platformach desktopowych i serwerowych. Program CrowdStrike pozwala na analizę plików, które próbują wprowadzić zmiany na urządzeniach końcowych, w trybie offline jak i online. Wykorzystuje w tym celu:

- wstępnie zdefiniowane skróty prewencyjne,

- wskaźniki ataków,

- znane złośliwe oprogramowanie,

- ograniczanie wykorzystywania.

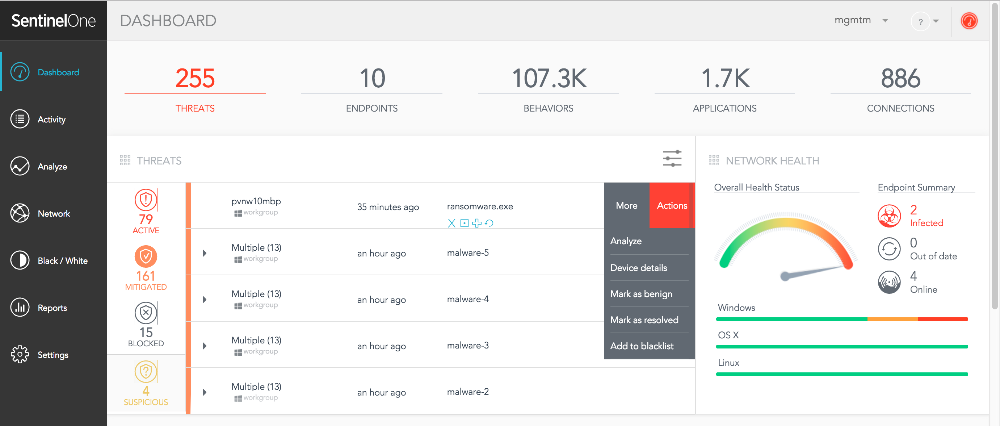

Sentinel One

Rozwiązanie EDR (Endpoint Detection and Response). Monitoruje urządzenia w czasie rzeczywistym, dzięki czemu jest w stanie zablokować atak w decydującej jego fazie. W odróżnieniu od standardowych antywirusów, system nie wykonuje powtarzających procesów skanowania urządzeń pogarszających efektywność ich działania. Program SentnelOne wykorzystuje procesy oparte na mechanizmach uczenia maszynowego, które pozwalają na zidentyfikowanie podejrzanych zachowań, niewykrywalnych przez tradycyjne systemy antywirusowe. Rozwiązanie to pozwala wykryć: złośliwy kod oraz skrypty umieszczone w dokumentach i plikach, bezplikowe ataki wykorzystujące luki w systemach oraz aplikacjach, ataki pochodzących z innych urządzeń znajdujących się w tej samej sieci wewnętrznej oraz blokuje instalacje niechcianych aplikacji (PUP).

Zapraszamy do kontaktu w celu pomocy w wyborze najlepszego systemu zabezpieczającego dla Twojej firmy.

Skontaktuj się z nami: biuro@greeneris.com | tel. +48 22 439 03 20

lub napisz poprzez formularz kontaktowy