Lookout Mobile Endpoint Security ochrona przed cyberatakami na urządzenia mobilne

Lookout jest odpowiedzią na potrzebę zminimalizowania ilości potencjalnych zagrożeń, na jakie są wystawione końcowe urządzenia mobilne.

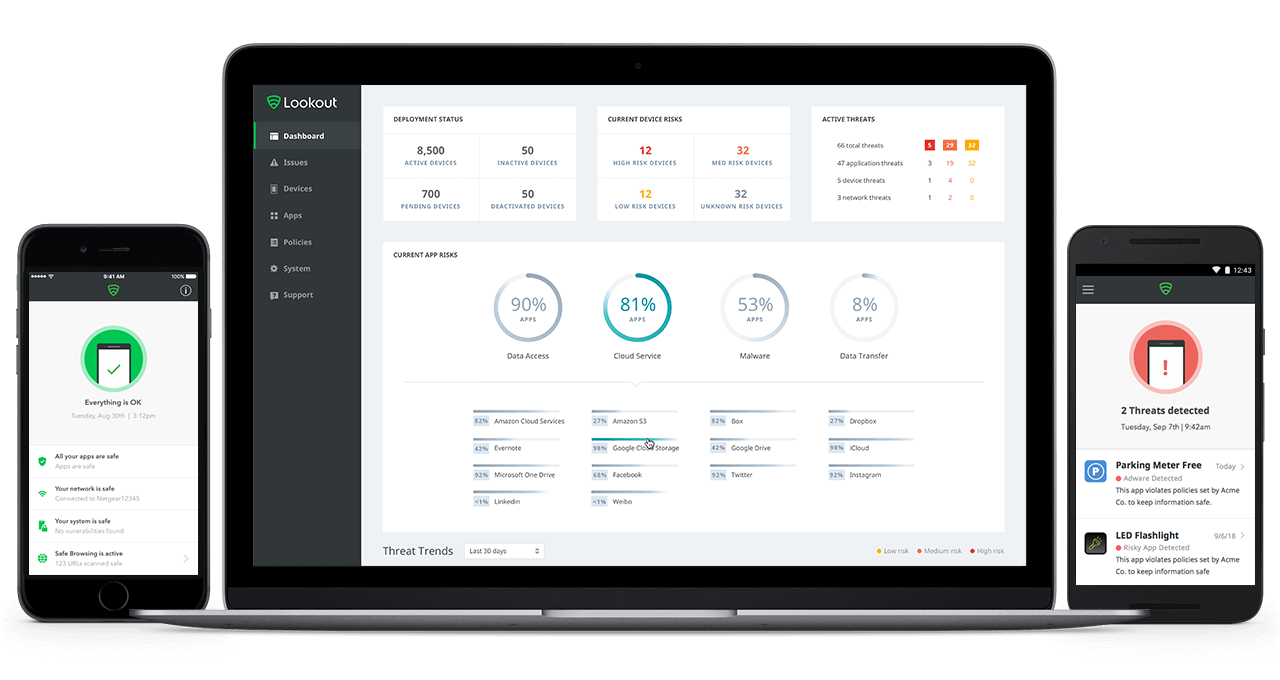

Sprawne zarządzanie urządzeniami mobilnymi w organizacji, a raczej zapewnienie funkcjonowania odpowiednich polityk bezpieczeństwa jest kluczowe, kiedy w związku z rozwojem stylu pracy co raz więcej danych firmowych ląduje w pamięci smartfonów. Lookout Mobile Endpoint Security oferuje przejrzysty pogląd na pełny przekrój możliwych zagrożeń, stosuje adekwatne polityki bezpieczeństwa tak, aby zauważalnie zniwelować ryzyko strat oraz zintegrować się z istniejącymi już rozwiązaniami antywirusowymi i platformą do zarządzania urządzeniami mobilnymi.

Lookout Mobile Endpoint Security przede wszystkim dostarcza pewność posiadania możliwie najbardziej pełnego obrazu sytuacji bezpieczeństwa naszego środowiska urządzeń mobilnych. Lookout jest idealnym rozwiązaniem chroniącym od utraty czy wycieku danych spowodowanych złośliwym kodem aplikacji, phishingiem, czy ryzykownymi zachowaniami użytkowników urządzeń. Lookout Security Cloud, która stanowi źródło wiedzy oprogramowania jest zasilana informacjami o zagrożeniach przez ponad 150 mln urządzeń, ogromną bibliotekę ponad 50 mln aplikacji mobilnych i 340 tysiącami sytuacji o niebezpiecznym charakterze.

Darmowy Webinar

Poznaj nowoczesne rozwiązanie VMware Workspace ONE Mobile Threat Defense (MTD), które powstało dzięki integracji technologii Lookout Mobile Endpoint Security ze środowiskiem roboczym VMware Workspace ONE.

Zobacz jak można zarządzać urządzeniami mobilnymi jak i zautomatyzować ochronę w celu zapobieżenia kradzieżom i infiltracji danych firmowych.

Najważniejsze funkcje Lookout Mobile Endpoint Security

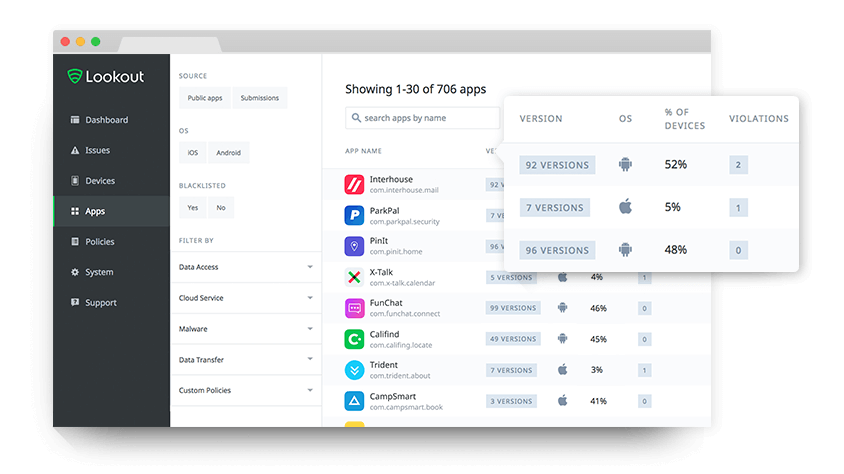

Ochrona przeciw zagrożeniom wywoływanym przez aplikacje

Dominującym sposobem na przedostanie się do danych przetrzymywanych w smartfonach jest wykorzystanie przygotowanych do tego celu aplikacji zarówno w systemie Android jak i iOS. Technologia analityczna Lookout stanowi swego rodzaju sztuczną inteligencję uczącą się rozpoznawania zagrożeń z ponad 50 mln urządzeń Android i iOS, jednocześnie dając pogląd na takie aspekty jak:

- Trojany i inne programy szpiegujące, które mogą wyciągać dane z urządzeń

- Podatności aplikacji dotyczące transferu i przechowywania danych

- Aplikacje, których zachowanie wskazuje na wywoływanie luki w bezpieczeństwie

- Aplikacje instalowane z pominięciem oficjalnych sklepów

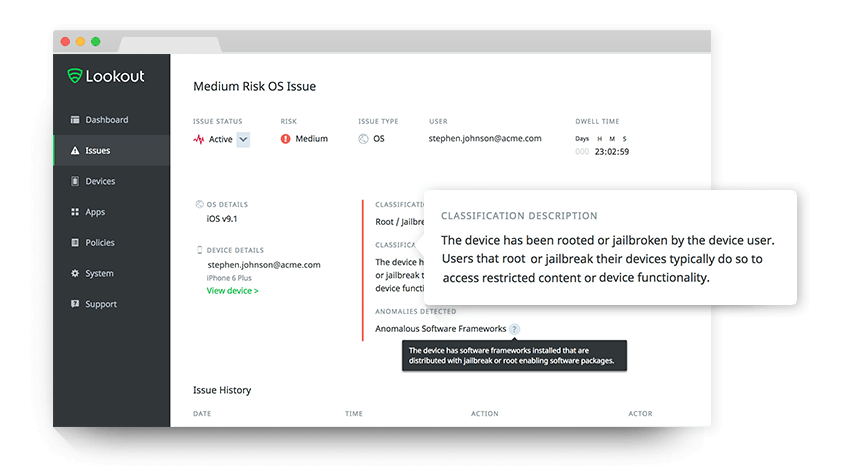

Ochrona przeciw zagrożeniom wywoływanym przez urządzenia

Urządzenia z zainstalowanymi aplikacjami o wątpliwym poziomie zabezpieczeń, bądź z poważnymi lukami powodującymi łatwe nieuprawnione przedostanie się przetrzymywanych danych w niepowołane ręce, mogą próbować działać wbrew systemowym regułom bezpieczeństwa będących częścią systemu operacyjnego. Lookout generuje wzór każdego urządzenia w celu łatwej weryfikacji anormalnych zachowań poprzez porównanie ich z resztą ze 170 milionów urządzeń zarejestrowanych w tej platformie. Wykrywane są:

- Nienaturalne zachowania

- Uzyskiwanie dostępu do pamięci root oraz jailbrake

- Nieaktualny system operacyjny

- Problemy w konfiguracji urządzenia

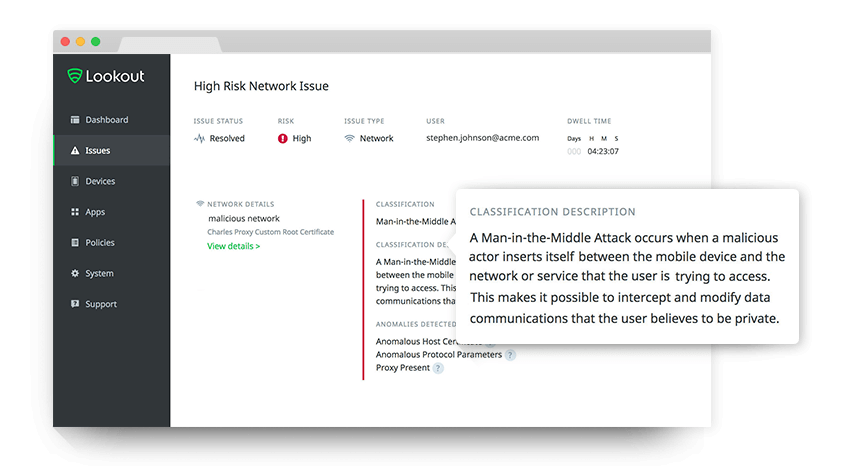

Zagrożenia związane z siecią

Tego typu zagrożenie często jest realizowane w sposób wymagający od hackera/zainfekowanego lub złośliwego urządzenia bycie w zasięgu sieci będącej celem ataku. Łamiąc hasło dostępu filtrowany jest ruch sieciowy w celu przechwycenia cennych danych. Przy wykorzystaniu zaawansowanych systemów analitycznych jesteśmy w stanie odróżnić i zminimalizować realne zagrożenie wewnątrz sieci od fałszywych alarmów.

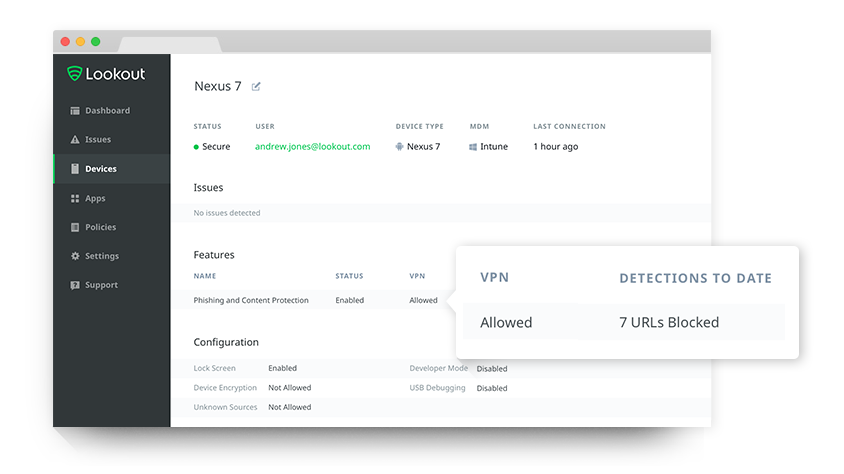

Ochrona dla danych korporacyjnych

Przyznawanie dostępu do zasobów korporacyjnych powinno być przyznawane z zachowaniem maksymalnej dozy nieufności w aspekcie bezpieczeństwa. Lookout Continuous Conditional Access jest narzędziem pracującym w tle w sposób ciągły, bez przerwy monitorując urządzenie podłączone do firmowej sieci. Lookout umożliwia połączenie się z infrastrukturą firmową jedynie urządzeniom zaufanym.

Dostęp urządzenia do sieci nie powinien być przyznany w przypadku kiedy:

- Nie umożliwia ono zainstalowanie polityk bezpieczeństwa obowiązujących w danej sieci

- Urządzenie, aplikacje lub firmware zostały uznane za niebezpieczne przez Lookout Security Cloud

- Istnieją na urządzeniu aplikacje mogące przedostać się i udostępniać niepubliczne dane

Ochrona przed zagrożeniami internetowymi

Większość skutecznych ataków na urządzenia mobilne jest związana z phishingiem. Wykorzystywanie nieuwagi użytkowników potrafi prowadzić do dużych strat. Zabezpieczenie Lookout przed fałszywą zawartością treści internetowej może być łatwo dodane do systemu ochrony oraz pracować bez problemu równocześnie z Mobile Endpoint Security

Skorzystaj z możliwości całkowicie darmowych testów usługi!

Skontaktuj się z nami: biuro@greeneris.com | tel. +48 22 439 03 20

lub napisz poprzez formularz kontaktowy